Пакетное восстановление паролей в программах Пасковери

Бывают ситуации, когда нужно восстановить пароль не к одному, а сразу к нескольким файлам. Именно с такой проблемой к нам обратился пользователь и попросил рассказать, как провернуть подобное с его 5 rar-файлами.

На этом примере мы и разберём, как организовать пакетное восстановление паролей в Accent RAR Password Recovery – нашей программе для поиска RAR паролей. А вы, по аналогии, сможете сделать тоже самое (или даже лучше!) в любой другой программе Пасковери — интерфейс у всех наших программ одинаковый.

Если у вас что-то не получится, возникнут какие-то вопросы, или наоборот будет всё круто и вы останетесь супер довольны — ставьте лайки, пишите в комментариях или в нашу техподдержку. Мы обязательно ответим.

А сейчас погнали!

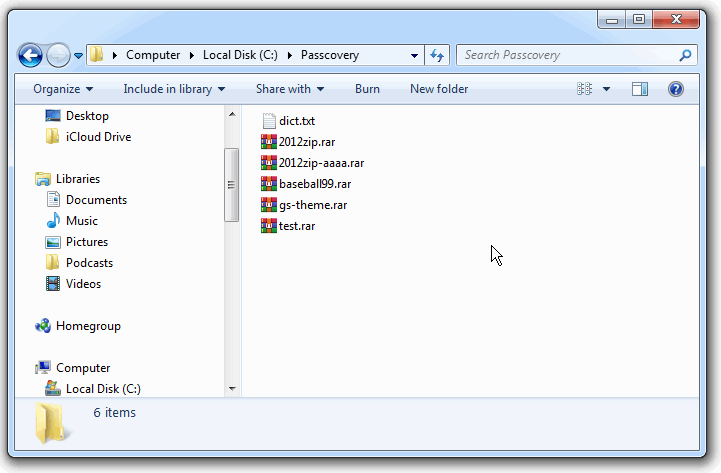

Итак, у меня есть 5 rar-файлов и словарь с паролями для проверки. Я организую последовательную проверку всех паролей из словаря для всех пяти файлов (атаки, разумеется, могут быть и другими, не обязательно одна атака по словарю).

Сделаю я это запуском командного Windows файла (cmd-файл) с циклическим вызовом AccentRAR для каждого rar-файла, находящегося в папке. В качестве параметра вызова в AccentRAR будет передаваться сценарий атаки и имя rar-файла. Программа отработает все атаки, описанные в сценарии для полученного файла, закроется после этого, а Windows заново запустит цикл со следующим rar-файлом.

Программы Пасковери поддерживают сценарии атак. В них можно описать любое количество необходимых атак на пароль, а наши программы будут работать по заданному сценарию — последовательно запускать атаки, пока не найдут пароль или не отработают весь сценарий до конца. Это отличная возможность провести комплексную атаку на забытый пароль!

И вот сейчас, живая пошаговая инструкция по применению сценариев атак в программах Пасковери.

Пакетное восстановление паролей по шагам

Шаг 1. Создайте отдельную папку и скопируйте в неё все файлы и словарь. У меня это папка по адресу C:\Passcovery\, содержащая rar-файлы и словарь dict.txt

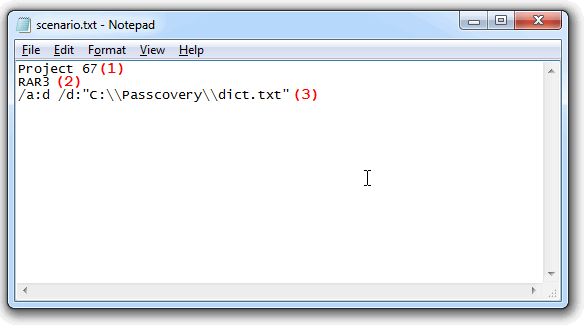

Шаг 2. Создайте сценарий со списком необходимых атак на пароль и сохраните его в папке с остальными файлами.

В моём случае это текстовый Unicode файл “scenario.txt”. Он содержит три строки:

- название сценария (1)

- формат файла, для которого он может быть применён (2)

- собственно описание атаки (3):

/a:d /d:"C:\\Passcovery\\dict.txt" — то есть провести атаку по словарю (/a:d), с указанным именем и расположением (/d:"путь к словарю, экранированный кавычками" (разделение уровней вложенности папок обозначается двумя обратными слэшами — это важно!))

В вашем случае атака может быть абсолютно другой и не обязательно одна. Просто добавьте описание каждой новой атаки с новой строки. Программа отработает каждую из них, одну за другой для каждого файла.

Подробности о создании сценариев смотрите в файле помощи к программам Пасковери.

Обратите внимание: наши программы понимают сценарии только в формате Unicode. Мы рекомендуем редактировать и сохранять файлы в «Блокноте» Windows. Эта программа уже есть в вашей Windows-системе и её возможностей хватает для этой задачи.

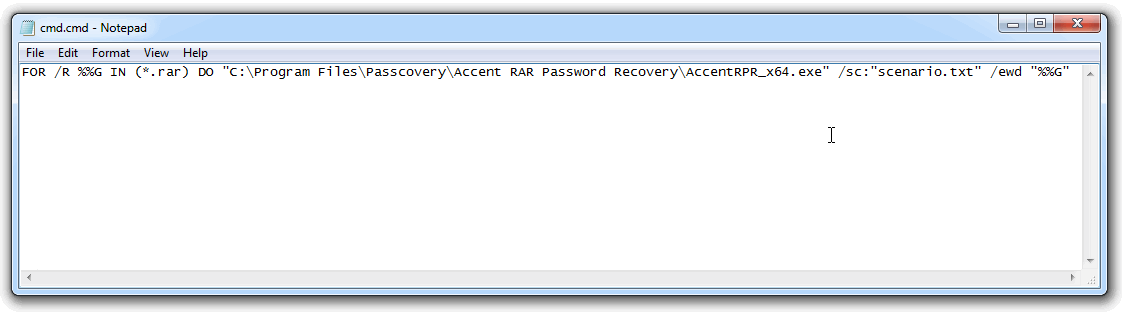

Шаг 3. Создайте командный файл с командой циклического вызова программы Пасковери и сохраните его с остальными файлами.

В моём примере это обычный текстовый файл cmd.cmd с единственной командой:

FOR /R %%G IN (*.rar) DO "C:\Program Files\Passcovery\Accent RAR Password Recovery\AccentRPR_x64.exe" /sc:"scenario.txt" /ewd "%%G"

Здесь цикл FOR /R %%G IN (*.rar) DO AccentRPR_x64.exe %%G переберёт все rar-файлы в текущей папке и вызовет AccentRAR с параметрами для каждого из них.

Обратите внимание, что для корректного вызова должен быть указан полный путь к программе, ключ /sc подключит созданный на предыдущем шаге сценарий, а использование ключа /ewd закроет программу при завершении атаки и позволит перезапустить её для следующего rar-файла.

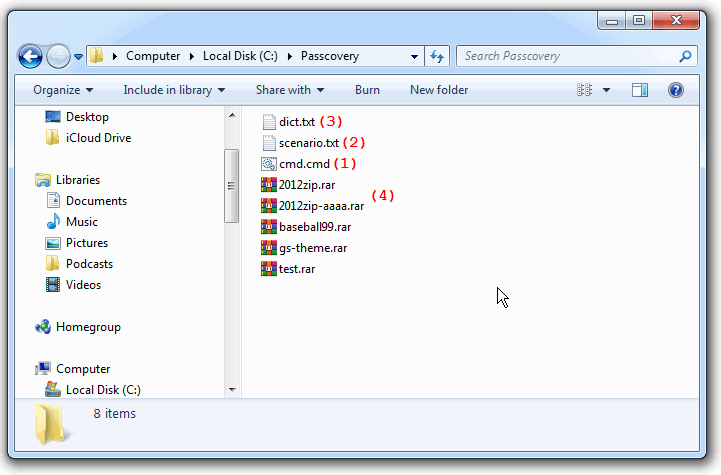

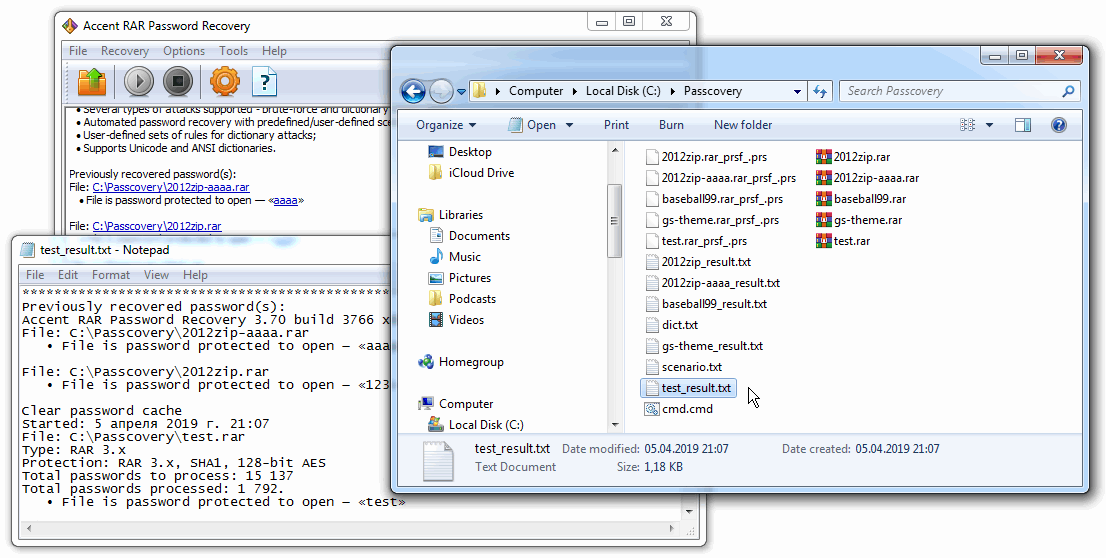

Вот что в итоге получилось у меня в папке проекта, перед запуском пакетного восстановления паролей:

Похожая картина должна быть и у вас:

- один командный файл (cmd-файл) (1)

- один файл сценария (2)

- файл(ы) словаря (если вы используете атаку по словарю) (3)

- пакет ваших файлов для взлома (4)

Шаг 4. Запустите командный файл (cmd-файл) — просто кликните по нему дважды, как вы это делаете с обычными программами.

И да начнётся магия! ッ

Я вижу, как запускается AccentRAR с rar-файлом из папки, как для него находится пароль или как безуспешно отрабатывается атака по словарю и как цикл повторяется со следующим rar-файлом до тех пор, пока не будут проверены все rar-файлы из папки.

Шаг 5. Посмотрите на результаты проверки всех файлов в AccentRAR или в любом текстовом редакторе. Они сохраняются отдельным txt-файлом в папке с исходником.

В моём случае получилось вот так:

Программа последовательно перебрала все rar-файлы, отработала атаки, прописанные в сценарии и нашла пароли, где это было возможно с указанными атаками. Дальше можно откинуть файлы с восстановленными паролями, внести изменения в сценарий атак и повторить поиск паролей для оставшихся файлов.

Вот как это работает!

Программы Пасковери для восстановления паролей

| Accent OFFICE Password Recovery для Microsoft Office/OpenOffice (с GPU ускорением на видеокартах AMD/NVIDIA) |

Скачать x86 (9624 Kb) |

Скачать x64 (11408 Kb) |

| Accent PDF Password Recovery для Adobe PDF |

Скачать x86 (7332 Kb) |

Скачать x64 (8552 Kb) |

| Accent ZIP Password Recovery для Zip/WinZip (с GPU ускорением) |

Скачать x86 (7676 Kb) |

Скачать x64 (9068 Kb) |

| Accent RAR Password Recovery для Rar/WinRar (с GPU ускорением) |

Скачать x86 (13420 Kb) |

Скачать x64 (14440 Kb) |

| Passcovery Suite для Microsoft Office/LibreOffice/OpenOffice, Adobe PDF, Zip/WinZip, Rar/WinRar, TrueCrypt, Apple iOS, BlackBerry OS, WPA/WPA2 (с GPU ускорением) |

Скачать x86 (18912 Kb) |

Скачать x64 (21172 Kb) |

Архив с файлами рассмотренных примеров (cmd-файл, сценарии, файл правил мутации, словарь, rar-файлы): zip-архив

* * *

Несмотря на отсутствие встроенных методов пакетной обработки в программах Пасковери, этот способ пакетного восстановления паролей отлично работает. Применяйте его в случаях, когда необходимо проверить целый ряд однотипных файлов по одинаковому шаблону возможных паролей.

В случае, если вам что-то осталось непонятным или возникли какие-то дополнительные вопросы, пишите в комментарии или в нашу техподдержку. Мы всегда на связи и готовы помочь.