Вирус и RAR архив: возможно ли восстановить пароль?

ВОПРОС: Вредоносная программа заархивировала мои файлы в RAR-архив, защищенный паролем. Сможет ли Accent RAR Password Recovery взломать этот RAR пароль?

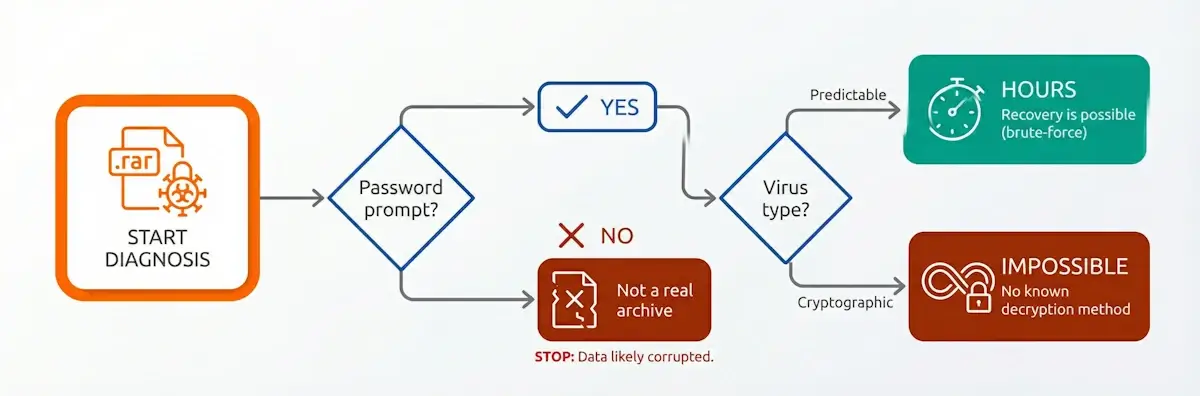

ОТВЕТ: Сначала убедитесь, что файл – настоящий архив. Откройте его в WinRAR: программа запрашивает пароль? Отлично, структура цела. Выдаёт ошибку «архив повреждён или имеет неизвестный формат»? Значит вирус просто переименовал зашифрованные данные в .rar, и тут никакой подбор не поможет.

Если архив настоящий, всё зависит от способа генерации пароля. Предсказуемый алгоритм – найдёте за часы. Криптостойкий генератор – даже топовая видеокарта бессильна. Определите тип вируса: это решает всё.

Два типа вымогателей – два сценария

Почему одни пароли взламываются, а другие нет? Всё упирается в алгоритм генерации. «Ленивые» вирусы используют предсказуемые схемы: хеш железа, имя пользователя, дату заражения. «Серьёзные» применяют криптостойкий PRNG (генератор псевдослучайных чисел), и тут подбор становится математически безнадёжным.

Пример первого типа: вирус CryptoHost (2016) формировал пароль как комбинацию идентификатора железа и username. После публикации анализа на BleepingComputer восстановление стало тривиальным: достаточно воспроизвести алгоритм, и пароль вычисляется за секунды.

Противоположный случай: группировка Memento (2021). Согласно отчёту Sophos, они генерировали уникальный криптостойкий пароль на каждый файл и передавали его на удалённый сервер. Взломать такой пароль невозможно при любых вычислительных мощностях.

Скорость подбора RAR-пароля: реальные цифры

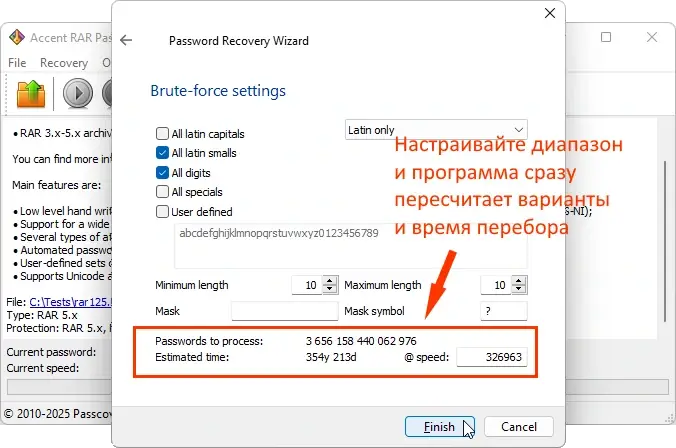

NVIDIA RTX 5090 проверяет порядка 326 тысяч RAR5-паролей в секунду (актуальные данные по скорости). Звучит внушительно? Давайте посчитаем. Пароль из 10 символов при наборе «строчные буквы + цифры» (36 вариантов на позицию) даёт 3610 комбинаций. Полный перебор займёт около 355 лет.

Ориентиры по длине пароля при том же наборе символов (строчные+цифры):

- До 6 символов – часы перебора

- 7 символов – дни

- 8 символов – месяцы

- 9 и больше – годы, десятилетия, столетия

И это только 36 символов в наборе. При полном ASCII (96 символов) сроки становятся ещё драматичнее.

Подбор RAR пароля – как рыбалка без наживки. Сидеть на берегу можно сколько угодно, но без понимания, на что клюёт рыба в этом водоёме, улова не будет. Зацепка о пароле и есть ваша наживка: нашли паттерн, сузили набор символов, и AccentRPR «вытягивает» результат за часы вместо столетий.

Как найти пароль от заражённого RAR-архива

Если вы знаете что-то о структуре пароля или нашли зацепку, шансы резко возрастают.

«У нас давно был случай: пароль оказался вида

Денис Гладыш, руководитель Пасковериabbbabaabaaababb. Выглядит внушительно, 16 символов. Но было предположение о сокращённом алфавите. В итоге стали ограничивать набор символов для генерации пароля, и AccentRPR подобрал пароль за несколько часов. Главное: любая информация о пароле сокращает перебор в разы».

С чего начать:

- Определите вирус. Загрузите файл на ID Ransomware или поищите симптомы на Reddit (r/techsupport). Нашли название – гуглите «название + password»

- Проверьте папку %TEMP%. Там могут остаться скрипты с командой запуска архиватора, иногда прямо с паролем

- Нашли паттерн? Настройте позиционную маску или мутации словарей. Это сокращает пространство перебора в сотни раз

Общий принцип работы с программой: открываете архив, выбираете тип атаки, запускаете перебор.

Попробуйте на своём архиве: скачать демо AccentRPR (10 Mb, Windows x64).

Шансы на взлом: таблица решений

| Ситуация | Действие | Шансы |

|---|---|---|

| Нашли паттерн или алгоритм вируса | Позиционная маска в AccentRPR | Высокие |

| Пароль до 7 символов, паттерн неизвестен | Брутфорс + словари с мутациями | Средние |

| Пароль 8-10 символов, есть догадки о наборе | Маска по известным позициям | Средние |

| Пароль 10+ случайных символов, зацепок нет | Сохранить архив, ждать декриптор | Низкие |

Декрипторы для старых вирусов публикуются на No More Ransom спустя месяцы, иногда годы. Главное правило: не удаляйте архив. Сегодняшний тупик может разрешиться завтра.

Автор статьи

Частые вопросы о восстановлении RAR-паролей

RAR специально замедлен для защиты от перебора. В RAR3/4 количество итераций растяжения ключа

зависит от длины пароля. RAR5 использует параметр

KDF_count для контроля над сложностью перебора. В классическом же ZIP растяжения ключа нет вовсе, а ZIP AES использует всего 1 000 итераций против

32 768 в RAR5 (KDF_count=15, стандарт 2026 года).

| Формат | Подготовка ключа (KDF) | Шифрование | Нагрузка на один пароль | Скорость перебора |

|---|---|---|---|---|

| RAR3/4 | SHA-1 key stretching: sha1_blocks = 4096 × (2L + 11) |

AES-128 | SHA-1 rounds = 80 × sha1_blocks 4 симв. → ~6,2 млн 10 симв. → ~10 млн 28 симв. → ~22 млн |

Очень медленно, растёт с длиной пароля |

| RAR5 | PBKDF2 (HMAC-SHA256) 2KDF_count |

AES-256 | 32 768 блоков HMAC-SHA256 для KDF_count=15 | Медленно, не зависит от длины |

| ZIP Classic (ZipCrypto) |

Нет KDF (прямое использование пароля, основано на CRC-32) | Потоковый шифр (уязвим к known-plaintext) | ~0 криптоопераций | Очень быстро |

| ZIP AES | PBKDF2 (HMAC-SHA1) 1 000 итераций |

AES-128/256 | ~1 000 блоков HMAC-SHA1 | Умеренно быстро |

Конкретные цифры: RTX 5090 проверяет ~326 000 RAR5-паролей в секунду против ~61 миллиарда для классического ZIP. Разница почти в 200 тысяч раз. Для ZIP это означает доступный взлом. Для RAR: видеокарта лишь сокращает время. Остальное решает структура пароля.

Зависит от длины пароля и наличия зацепок. Смотрите таблицу решений выше: если пароль до 7 символов или есть паттерн, то можно пробовать взлом. Пароль 7+ случайных символов без зацепок — шансы взломать минимальны.

Общая статистика по ransomware: около 40% заплативших не получают рабочий ключ. Но это касается вирусов с собственным шифрованием. Если ваши файлы в настоящем RAR-архиве (WinRAR открывает и просит пароль), получив его, вы гарантированно распакуете данные. Вопрос только в том, пришлют ли его вымогатели.

Альтернатива: сохраните архив. Декрипторы публикуются на No More Ransom спустя месяцы, иногда годы. Появится ключ, распакуете архив.

Можно, но разница в скорости — около 50 раз. RTX 5090 проверяет ~326 000 паролей в секунду, топовый Intel Core Ultra 9 285K — около 7 100. Неделя перебора на GPU превращается в год на CPU.

Когда CPU приемлем: пароль до 6 символов или есть сильные зацепки (точный набор символов, позиционная маска). Тогда диапазон перебора сужается настолько, что и процессор справится за разумное время. Для паролей 6+ символов без зацепок — GPU обязателен.