Пример использования: Успешное восстановление пароля резервной копии Apple iOS 13.x?

С выпуском Apple iOS 10.2 колоссально возросли объём расчётов и время, необходимые для проверки пароля. Взломать чужой пароль к файлу резервной копии iPhone/iPad стало [почти] невозможно из-за упавшей скорости перебора вариантов паролей.

Но восстановить собственный пароль к бэкапу iOS всё ещё можно.

Как это сделать, при каких условиях и с каким инструментом, читайте далее.

К нам обратился пользователь Passcovery Suite с просьбой помочь ему восстановить забытый пароль к файлу бэкапа iPhone после неудачного обновления с iOS 12.4 на iOS 13.2.2. Пароль – составная фраза, состоящая из трёх частей (слово-цифры-слово); возможные варианты слов и цифр известны (fre, frett, 2323, 2424), но возможны перестановки в написании (забегая вперёд: всего получилось 7 000 вариантов для проверки). Попытки ручного подбора оказались безуспешны.

Для Passcovery Suite и атаки с мутациями по словарю это задание на 10 минут.

Вот, что нужно сделать…

Данный пример можно применить во всех программах Пасковери – все они имеют одинаковую функциональность и унифицированный интерфейс.

Восстановление пароля бэкапа Apple iOS шаг за шагом

Восстановление пароля при атаке по словарю состоит из трёх этапов:

Создание проекта

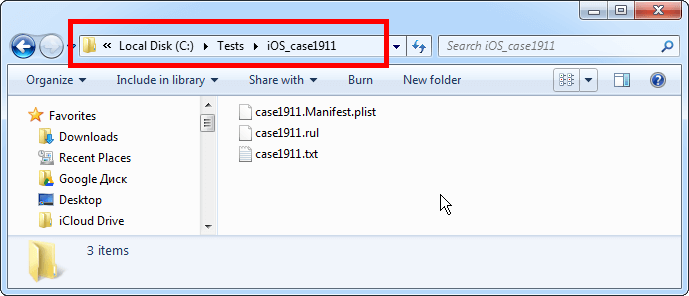

1. Создайте новую папку, в которой будут размещены все файлы, необходимые для атаки. Так проще всё контролировать и вы случайно не потеряете свой бэкап.

2. Найдите в наборе файлов бэкапа файл manifest.plist и скопируйте его в созданную папку проекта. Именно этот файл содержит зашифрованный пароль и его мы будем атаковать.

Стандартное расположение бэкапов iOS в Windows:

C:\Users\(username)\AppData\Roaming\Apple Computer\MobileSync\Backup\

Подготовка словаря

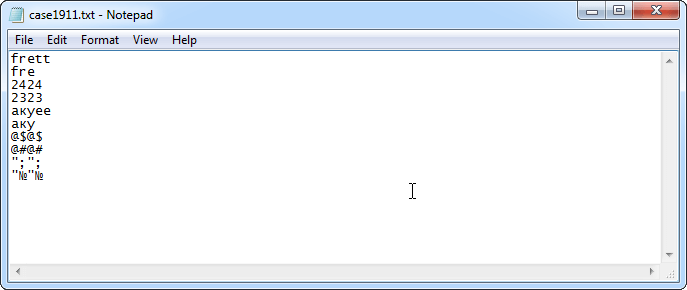

1. Создайте Unicode-словарь по инструкции. Добавьте в него все варианты возможных частей, составляющих пароль. Учитывайте ошибки при вводе: заглавные/строчные буквы, ошибки в раскладке клавиатуры, нажатие клавиши Shift.

Сохраните файл в папку проекта.

Ошибки регистра (заглавные/строчные буквы) можно учесть позже, при создании правил мутации паролей из словаря. Программы Пасковери позволяют такое сделать.

В конкретном примере (слово-цифры-слово) словарь получился совсем небольшой, поэтому он объединил в себе обе части для составления пароля: и «слово», и «цифры». В случаях более длинных наборов рекомендуется разделять словари для каждой из частей, составляющих пароль.

2. Запустите Passcovery Suite и создайте в программе набор правил для мутации паролей из словаря. Здесь можно подключить до 4-ёх словарей, определить правила объединения слов из них в общий пароль и правила изменения полученного пароля перед проверкой.

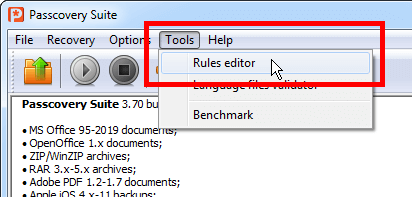

Через меню программы откройте «Редактор правил»:

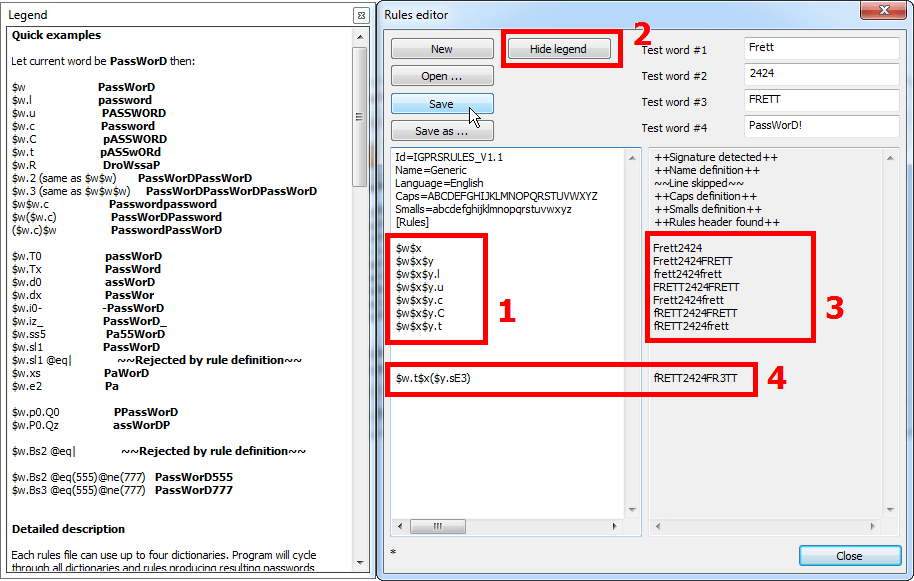

Создайте новый набор правил – нажмите кнопку «New» и опишите макросами требуемые правила [1]. Для большей наглядности здесь же можно открыть подсказку по макросам – кнопка «Show legend» [2]. Результат мутации по каждому заданному правилу мгновенно отображается в окне тестирования для введённых тест-слов [3].

Обратите внимание: каждое желаемое изменение описывается отдельной строкой. Новая строка → новое правило → новый пароль.

На данном этапе можно учесть ошибки регистра первых букв, указав соответствующие макросы.

В конкретном примере используется следующий набор правил:

- $w$x – 2-ух составной пароль из двух словарей без изменений

- $w$x$y – 3-ёх составной пароль из трёх словарей без изменений

- $w$x$y.l – пароль из трёх словарей, все буквы меняются на прописные

- $w$x$y.u – пароль из трёх словарей, все буквы меняются на заглавные

- $w$x$y.c – пароль из трёх словарей, первая буква результата – заглавная

- $w$x$y.C – пароль из трёх словарей, первая буква результата – строчная

- $w$x$y.t – пароль из трёх словарей, все буквы результата меняют регистр

Полное руководство по макросам для описания правил мутации содержится в инструкциях к программам.

Мутации не обязательно проводить только над общим результатом. Их можно провести над каждым словарём отдельно. Например, такая запись:

- $w.t$x($y.sE3) – инвертирует буквы из первого словаря и заменит символ E на 3 в третьем словаре [4]

Когда всё готово и правила мутации заданы, сохраните файл с правилами в папке проекта.

Атака на пароль

Подготовительные этапы пройдены. Давайте восстанавливать iPhone пароль!

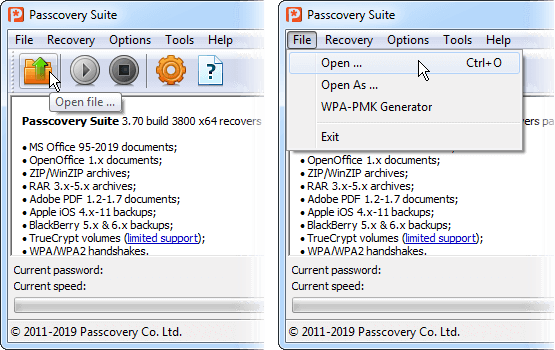

1. Запустите Passcovery Suite и откройте в нём файл с зашифрованным паролем резервной копии Apple iOS, тот самый manifest.plist из папки проекта:

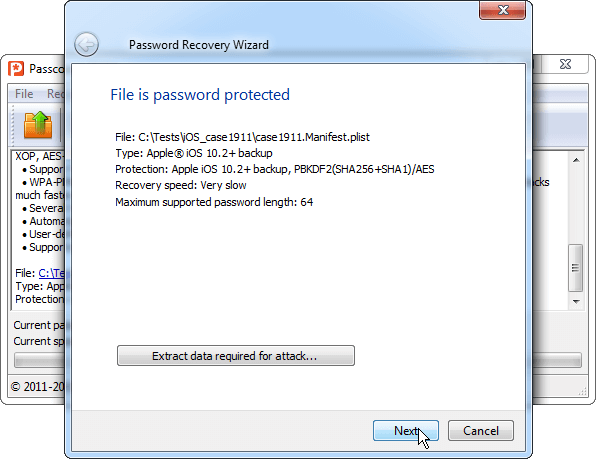

2. Passcovery Suite сообщит о формате файла и применяемой в нём защите. Нажмите «Next»

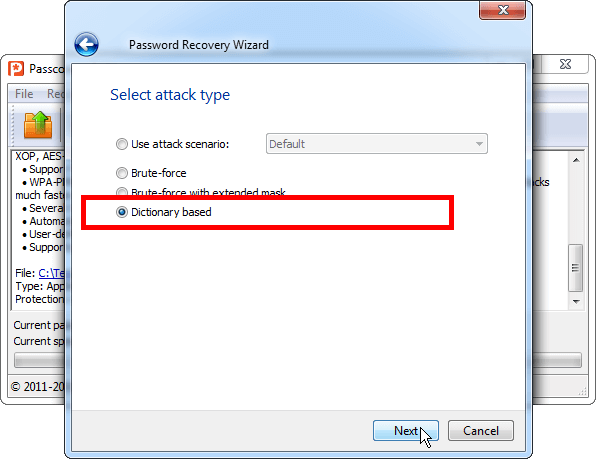

3. Passcovery Suite предложит выбрать одну из трёх атак или готовый сценарий. Выберите «Атаку по словарю» и нажмите «Next»

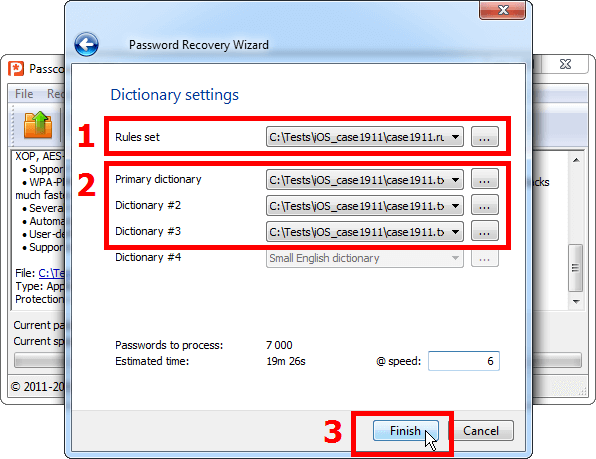

4. В настройках атаки по словарю прежде всего выберите файл с правилами, который вы сохраняли в папке с проектом [1].

Поскольку в правилах мы описали работу с тремя словарями, Passcovery Suite активирует выбор трёх словарей. Для всех трёх укажите словарь, который мы составили и сохранили в папку с проектом [2]. Нажмите «Finish» [3]:

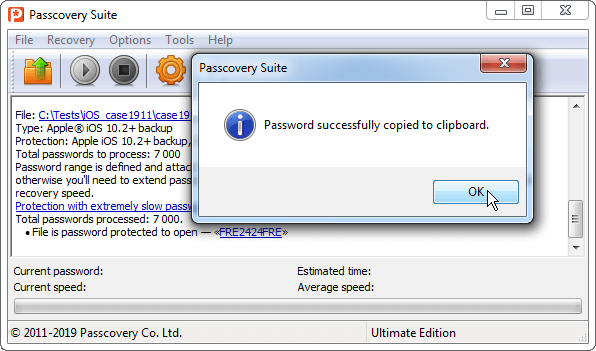

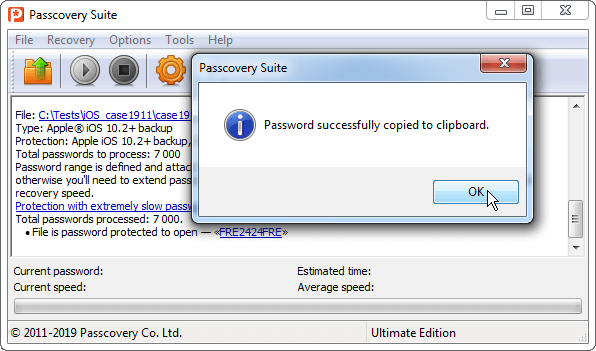

5. Passcovery Suite начнёт перебор паролей по правилам, которые вы задали. Программа будет считывать пароли из трёх словарей, соединять, изменять их и проверять результат. Продолжаться это будет до тех пор, пока не будут проверены все варианты (в этом примере, из словаря с 10-ью паролями получилось 7000 возможных комбинаций паролей), либо не будет найден утраченный пароль к резервной копии Apple iOS от вашего iPhone или iPad.

Скорость перебора паролей к бэкапам Apple iOS можно увеличить, используя GPU вычисления на видеокартах. В Passcovery Suite реализовано GPU ускорение на видеокартах NVIDIA, AMD или Intel Arc.

Найденный пароль программа отобразит в виде псевдоссылки, кликнув на которую вы скопируете пароль в буфер обмена:

Успех поиска пароля к бэкапу Apple iOS

Вопреки всем осложнениям и задержкам, добавленным в парольную защиту резервных копий Apple iOS, свой собственный пароль восстановить по прежнему возможно.

Для успеха необходимо максимально чётко определить структуру забытого пароля и использовать скоростной инструмент, способный сформировать диапазон проверки строго по заданным критериям поиска.

Это позволит сократить количество проверок до приемлемого уровня и провести их в максимально сжатые сроки.

Так, как это продемонстрировала программа Passcovery Suite в рассмотренном примере с забытым паролем от бэкапа Apple iPhone.

Подробности и бесплатная демо-версия:

|

Passcovery Suite для бэкапов Apple iOS, файлов Microsoft Office, OpenOffice, LibreOffice, Adobe PDF, Zip, RAR, TrueCrypt, WPA/WPA2 |

|||

| ||||